كيف اعرف ان جهازي مهكر أو مخترق؟ - علامات الإصابة ببرمجيات خبيثة والوقاية والحل

أجهزة الكمبيوتر التى تعمل بنظام التشغيل ويندوز تُعتبر أكثر الأجهزة المُعرَّضة للإختراق والتجسس. لماذا؟ لأن عدد مستخدمى ويندوز كثيرين جداً ولذلك يقوم الهاكرز بكتابة الكثير من البرمجيات الخبيثة لمستخدمي نظام التشغيل الأكثر إستخداماً والأوسع إنتشاراً عالمياً وهو ويندوز.

برغم تعرض ويندوز للكثير من الفيروسات والبرمجيات الخبيثة إلا أنه من أهم أنظمة التشغيل لأسباب كثيرة أهمها كثرة البرامج المجانية و المدفوعة المتوفرة لمستخدمي نظام ويندوز، بالإضافة إلى العدد الضخم من الألعاب الرائعة والجذابة المتاحة لمستخدمي ويندوز. وهناك سبب تقنى إلى حدٍ ما وهو وجود شروحات وحل مشكلات لكل شئ خاص بالويندوز على الإنترنت بكل اللغات الموجودة فى العالم وهذه الميزة تحديداً لا توجد فى أى نظام آخر إن كان لينكس أو ماك.

والآن دعونا نترك المقارنة بين أنظمة التشغيل (ويندوز، ماك، ولينكس) جانباً ونبدأ فى معرفة الأعراض أو الملاحظات التى أراها فى جهاز الكمبيوتر او اللابتوب وأعرف أنه مُصاب ببرنامج خبيث.

أعراض وملاحظات تدل على إصابة الجهاز ببرامج خبيثة (Malicious Software) 🔗

1. مؤشر الماوس يتحرك بشكل عشوائى دون أن ألمسه (Mouse pointer) 🔗

2. ظهور اعلانات منبثقة (pop-up ads) تلقائية أثناء استخدام الكمبيوتر 🔗

وغالباً تكون اعلانات اباحية. هذه الإعلانات نتيجة تثبيت برنامج خبيث على جهازك الهدف منه إظهار هذه الإعلانات على جهازك و إصابتك ببرامج أخرى.

3. الكمبيوتر يأخذ وقت طويل ليفتح. وقت الإقلاع طويل جداً (long boot up time) 🔗

من أسباب طول وقت الإقلاع هو وجود برامج خبيثه تعمل مع بدء التشغيل وتعطل الويندوز عن العمل بسلاسة وسرعة. ومن الأسباب الأخرى حدوث مشكلة فى الهارد مثل الباد سيكتور ( ويمكنك معرفة الباد سيكتور وحلها من هنا ). ومن الأسباب الشائعة الأخرى هى وجود برامج كثيرة تعمل بعد الإقلاع ويمكنك تأجيل تشغيل هذه البرامج لوقت آخر أو منعها من البدء بشكل تلقائى وفتحها يدوياً عندما تحتاج لإستخدامها ( لعمل ذلك اضغط هنا لمعرفة طرق تسريع جهازك ).

4. يستجيب ببطء لأوامرك 🔗

يستجيب ببطء لأوامرك. أو ينفذ أوامرك بعد وقت من إعطاء الأمر. أى أن استجابة الجهاز بطيئة للأوامر التى تعطيها له. الأوامر التى تعطيها له عن طريق الماوس أو لوحة المفاتيح ينفذها بعد وقت من الأمر وليس لحظياً. هذا التأخير بسبب وجود برمجيات خبيثة فى جهازك تستخدم الرامات (الذاكرة العشوائية) والمعالج ولذلك يؤجل الكمبيوتر وقت استجابة أوامرك

5. تغير محرك البحث الإفتراضي أو الصفحة الرئيسية المثبتة على المتصفح 🔗

المتصفح الإفتراضى على جهازك أصبح يبحث بمحرك بحث آخر غير محرك البحث الذى تستخدمه دائماً. أو الصفحة الرئيسية لمتصفح الإنترنت تغيرت. من أشهر أنواع البرمجيات الخبيثة واسمه (adware) وهو يُضيف ملفات أو يغير فى ملفات لكى يجعل محرك البحث الإفتراضى هو بنج مثلاً بدلاً من جوجل. ويعتبر هذا البرنامج الخبيث نوع من الدعاية الغير شرعيه تستخدمه بعض الشركات.

6. هناك شريط أدوات جديد تم إضافته للمتصفح دون إذنى 🔗

من العلامات الشهيرة لوجود فيرس فى جهازك هو ظهور شريط أدوات جديد (toolbar) فى المتصفح على جهازك. أشرطة الأدوات مشهورة جداً على متصفح انترنت اكسبلورر الخاص بالويندوز نفسه والتى قامت شركة مايكروسوفت بإستبداله حالياً بمتصفحها الجديد مايكروسوفت إيدج الرائع.

7. هناك امتداد أو إضافة فى المتصفح موجوده وأنا لم أقم بإضافتها 🔗

إن كان هناك أى extension على جوجل كروم أو plug-in أو add-on فى المتصفح لديك لم تقم بإضافتها فإنه بالتأكيد لديك نوع من البرمجيات الخبيثة التى يجب أن تتخلص منها فوراً قبل أن تتجسس عليك أو تؤذيك.

8. هناك برنامج مثبت على الكمبيوتر وأنا لم أقم بتثبيته 🔗

عندما تجد أحد البرامج او الألعاب على جهازك وأنت لم تقم بتثبيته، عليك أن تأخذ اسم البرنامج وتبحث على جوجل. إن وجدت انه برنامج خاص بنظام التشغيل فأتركه لكى يعمل الويندوز بشكل سلس وصحيح. وإن وجدت انه برنامج خبيث فقم بمسحه فوراً وتأمين نفسك من البرمجيات الخبيثة.

9. تم اختراق أحد حساباتي 🔗

فى حالة اختراق أحد حساباتك على مواقع التواصل الإجتماعي من فيسبوك أو تويتر او جوجل بلس أو يوتيوب او أحد حساباتك على مواقع البريد الإلكترونى مثل جيميل وياهو وهوتميل عليك أن تفحص جهازك إن كان به أى برنامج خبيث. يمكن أن يكون سبب أو مصدر الإختراق هو اختراق حاسوبك نفسه. فإحذر من هذه النقطة وتأكد بنفسك ونظف جهازك بالشكل المناسب وقم بتأمينه من الهاكرز. ولا تنسى ان تحمى هاتفك (كما تحدثنا فى هذا الموضوع هنا) .

10. هناك مواقع فى المفضلة (favourite) فى متصفح الإنترنت وأنا لم أضفها 🔗

هناك أحد البرمجيات الخبيثة قامت بإضافة هذه المواقع للمفضلة. غالباً تكون هذه البرمجيات الخبيثة موجودة فى الإعلانات المنبثقة التي تظهر فى وجهنا أثناء زيارة بعض المواقع وخاصة المواقع المتخصصة فى التحميل.

11. الإنترنت على جهازى بطئ جداً مقارنة بالحواسيب الأخرى على نفس الشبكة 🔗

من أهم الأسباب التى تسبب البطء فى الشبكة على جهازك هى أن البرمجيات الخبيثة التى تنتشر فى جهازك تستخدم شبكة الإنترنت ولذلك يصبح جهازك بطئ بشكل عام والإنترنت بطئ بشكل خاص. لذلك الحل هو تنظيف الجهاز من هذه البرمجيات الخبيثة

12. ظهور رسائل خطأ على الجهاز دون سبب 🔗

رسائل الخطأ التي تظهر دون سبب منطقي ورائها برنامج خبيث يقوم بأعمال معينة دون علمك. هذه الرسائل الخبيثة إما من نظام التشغيل ويندوز للرد على الأعمال التي يقوم بها الفيروس أو قد تكون رسائل من الفيروس أو البرنامج الخبيث نفسه الذى يعمل داخل الجهاز. فى جميع الأحوال، الحل هو أن تقوم بتنظيف الجهاز من البرمجيات الخبيثة وتأمينه لكى لا يُصاب مره أخرى ببرمجيات خبيثة.

13. حسابك على الفيسبوك او بريدك الإلكترونى قام بإرسال رسائل و إيميلات بنفسه دون علمك 🔗

فى حالة إرسال أى إيميلات أو رسائل من جهازك دون علمك فهذا نوع من البرمجيات الخبيثة الذى يُرسال رسائل سبام كثيرة عبر مواقع التواصل الإجتماعى الشهيرة من فيسبوك وتويتر وجوجل بلس وإنستاجرام وواتساب وغيرها. وأحياناً يُرسل رسائل بالبريد الإلكترونى عن طريق حسابك على جيميل او ياو أو هوت ميل. ولابد فى هذه الحالة من تأمين الأجهزة التى تفتح منها هذا الحساب، بالإضافة إلى تأمين الحساب نفسه وتغيير كلمة المرور الخاصة به.

14. فقدان بعض الملفات 🔗

إن وجدت أن بعض الملفات التى كانت على جهازك ولكنها لا توجد الآن. تأكد أولاً أنها ليست موجوده فى مكان آخر داخل الهارد دسك. وتأكد أيضاً أنك لم تقم بنقلها أو مسحها. إن لم تكن قد نقلتها أو مسحتها ولكنها ليست موجوده. فإعلم أنك تعرضت لحالة اختراق أو هناك برمجيات خبيثة فى جهازك تقوم بأعمال غريبة منها مسح هذه الملفات أو إخفائها.

15. بعض الملفات مشفرة 🔗

بعض الملفات مشفرة. أو كل الملفات مشفرة وهناك رسالة تطلب فدية او مبلغ مالى معين. هذا نوع من الهجوم من خلال برنامج خبيث يُسمى ransomware أو فيروس الفدية. وهو يقوم بتشفير الملفات بشكل يصعب فكه، ويطلب منك مبلغ مالى معين لكى يُعطيك مفتاح فك التشفير لملفاتك.

16. حدوث مشكلة فى أداء الماوس أو لوحة المفاتيح 🔗

حدوث مشكلة فى أداء الماوس أو لوحة المفاتيح. او حدوث خلل فى عمل بعض الأجهزة الملحقة مثل الطابعة. تأكد اولاً ان هذا الخلل أو المشكلة ليست بسبب تغيير قمت به أنت أو بسبب مشكلة فنية فى الجهاز الملحق. فإن لم يكن هناك أى مشكلة فعليك أن تتأكد من خلو حاسوبك من الفيروسات والبرمجيات الخبيثة.

17. البرامج تتوقف كثيراً وتقول لك “Not responding” 🔗

هذه الرسالة تحدث عندما تمتلئ الرامات بالبرامج ولا يوجد مساحة كافية لعمل البرنامج. ولكن إن كنت تعمل على برنامج واحد وجهازك به 2 جيجا بايت رامات فإنه من غير المنطقي أن تظهرلك رسالة مثل هذه. تأكد من عدم وجود أى برمجيات خبيثة وافحص جهازك ونظفه.

لاحظ! إن ظهرت رسالة “البرنامج لا يستجيب” أو “Not Responding” على برنامج أدوبى فوتوشوب (Adobe Photoshop) او أدوبى إليستريتور (Adobe Illustrator) او جوجل كروم (Google Chrome) وغيرها من البرامج الضخمة التى تحتاج إلى رامات أكبر من 2 جيجا فهذا ليس دليل على وجود اى برمجيات خبيثة على جهازك.

18. نفاذ مساحة التخزين على القرص الصلب وخاصةً البارتشن الموجود به نسخة الويندوز 🔗

قلة المساحة فجأه على بارتشن سى الموجودة به نسخة الويندوز دليل، فى حالة عدم تنزيل تحديثات او برامج، يعتبر دليل على وجود برمجيات خبيثة تُضاعف نفسها وتضيف بعض الملفات أو تكرر بعض الملفات وغيرها من الأمور التى تستهلك المساحة الفارغة فى البارتشن. ولذلك عليك أن تتخلص من هذه الفيروسات فوراً.

19. هناك نشاط على الإنترنت برغم أنك لا تتصفح الإنترنت ولا تقوم بتحميل شئ ولا ترفع شئ على الإنترنت 🔗

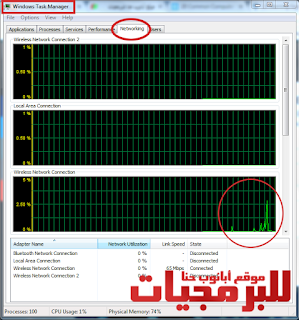

هذا دليل على أن هناك برنامج خبيث يعمل فى الخلفية ويُرسل بيانات وملفات من جهازك للهاكر ويستقبل أوامر من الهاكر لينفذها. يمكنك معرفة هذا الأمر عن طريق فتح Windows Task manager عن طريق الضغط على زر ctrl+shift+Esc معاً ثم اختيار تبويب Networking كما فى الصورة التالية.

20. برنامج معين لم يعد يعمل رغم أنه كان يعمل جيداً من قبل 🔗

برنامج معين لم يعد يعمل رغم أنه كان يعمل جيداً من قبل. او بعض البرامج لم تعد تفتح رغم أنها كانت تعمل جيداً. من المحتمل أن يكون هناك برنامج خبيث قام بإتلاف أو مسح أحد الملفات الهامه لعمل هذا البرنامج لذلك هذا البرنامج لا يعمل. أو لا يفتح ويعطيك رسالة خطأ بأنه هناك ملف مفقود.

21. عند محاولة فتح ملف يقول لك “لا يمكن فتح الملف. الملف تالف” أو “File is corrupted” 🔗

هذه الرسائل وما يُشبهها من رسائل تدل على أن هناك برنامج خبيث قام بإتلاف هذا الملف أثناء ربط نفسه بالملف أو مسح بعض أجزاء الملف وغيرها من طرق إتلاف الملفات التى تتبعها البرمجيات الخبيثة وهى فى هذه الحالة تعتبر فيروسات.

22. مضاد الفيروسات معطل ( Anti-virus is disabled ) أو الجدار النارى معطل ( Firewall is disabled ) وأنا لم أقم بتعطيلهما 🔗

من أخطر الأمور التى تقوم بها البرمجيات الخبيثة هى إيقاف برنامج الحماية وجدار الحماية عن العمل وذلك لينشر البرنامج الخبيث نفسه ويملاً الجهاز من البرمجيات الخبيثة المتنوعة ويقوم بالأشياء التى يريد دون أن يزعجه أحد. عليك ان تنظف جهازك فوراً من هذه البرمجيات الخبيثة.

هذه ليست كل الأدلة والأعراض لأن البرمجيات الخبيثة تقوم بكل ما هو غريب وغير متوقع فى جهازك. وهذه القائمة من الأعراض والملاحظات ما هى إلا كل ما نعرفه عن البرمجيات الخبيثة الموجوده حالياً. ولذلك احذر منها لأنها منتشره جداً وفى كل مكان. قم بتأمين نفسك منها وحماية الكمبيوتر الشخصى الخاص بك وحماية هاتفك وكل ما بتعلق بك من أجهزة إلكترونية.

تحدثت كثيراً بكلمات مثل “برمجيات خبيثة” و “فيروسات” و “فيرس الفدية” و “ransomware” و “adware” ولكى تعرف كل هذه المصطلحات وما معناها. إليك قائمة بكل أنواع البرمجيات الخبيثة.

البرمجيات الخبيثة تُسمى بالإنجليزية Malicious Software وتُختصر إلى Malware وهى كل البرامج والأكواد التي تُكتب لكى تقوم بعمل غير شرعي وضد رغبة المستخدم؛ عمل خبيث. تقوم هذه البرمجيات بسرقة الإيميلات وكلمات المرور، وسرقة البيانات الشخصية والصور، أخذ معلومات سجل التصفح على الانترنت، تصويرك بكاميرا جهازك، سرقة الحسابات البنكيه، تدمير ملفات موجودة على جهازك، تثبيت برامج ضارة بك، التجسس على لوحة المفاتيح الخاصة بك ومعرفة كل ما تكتبه عن طريق خاصية تُسمى keylogger وهى تُسجل كل الضغطات على لوحة المفاتيح، وغيرها من الأعمال الخبيثة التي تقوم بها لتدمير ملفاتنا واستغلال أجهزتنا لصالح الهاكر الذي قام بكتابة هذه البرمجيات الخبيثة. وتُصنف البرمجيات الخبيثة إلى:

1. Computer Worm 🔗

الدودة الخبيثة من أشهر أنواع البرمجيات الخبيثة على الإنترنت. هذا النوع من البرمجيات الخبيثة ينتشر عبر شبكة الإنترنت من خلال ثغرات الشبكة وثغرات نظام التشغيل. الدودة الخبيثة تؤذى الشبكات وتستهلك الإنترنت وتضعف السرعة وتستهلك قوة الخوادم الإلكترونية. غالباً تقوم هذه الديدان بسرقة المعلومات او تكوين البوت نت او مسح ملفات معينه من على جهاز الضحيه. ما يميز هذا النوع من البرمجيات الخبيثة هو قدرتها على التضاعف وارسال نفسها من جهاز إلى جهاز آخر دون إذن المستخدم. مما يجعلها تصيب الكثير جداً من المستخدمين فى وقت قصير جداً. هناك نوع من الديدان الخبيثة يقوم بإرسال نفسه لأصدقائك على الفيسبوك أو الوتساب أو الإيميل إن قبلته على جهازك. مثل الروابط التى تضغط عليها ثم تُرسل نفسها لأصدقائك، هذا النوع يعتبر دودة خبيثة.

2. Computer Virus 🔗

الفيروس هو أشهر نوع من أنواع البرمجيات الخبيثة. الفيرس يستطيع أن يُضاعف نفسه كثيراً على نفس الجهاز. ويربط نفسه بالملفات والبرامج المختلفة ولذلك لا يوجد فى شكل مستقل غالباً. معظم الفيروسات يمكن اكتشافها بمضادات الفيروسات الشهيرة. الفيروسات تستطيع التغيير فى الملفات أو إتلافها أو سرقة المعلومات من جهاز الضحية أو إتلاف الكمبيوتر وبتحول الكمبيوتر إلى العمل بجنون بشكل غريب أحياناً.

3. Spyware 🔗

برمجيات التجسس هى نوع من البرمجيات الخبيثة متخصصة في التجسس على المستخدمين ومراقبتهم وسرقة كلمات المرور والمعلومات البنكية والحسابات الشخصية على كل المواقع و تعطيل مضاد الفيروسات وجدار الحماية وإرسال هذه المعلومات إلى الهاكر عبر الإنترنت.

4. Adware 🔗

هو اختصار لإسم advertising-supported software أى برمجيات خبيثة لعرض الإعلانات. هذه البرمجيات تم تصميمها لكى تعرض اعلانات مزعجة للمستخدم. معظم هذه الإعلانات هي إعلانات منبثقة (pop-up ads). تجد هذه البرمجيات الخبيثة فى بعض المواقع وخاصةً مواقع تحميل الأفلام وبعض مواقع الربح من الإنترنت. وتوجد بعض البرمجيات التى تثبت نفسها على جهازك مع برنامج معين لعرض الإعلانات داخل جهازك فى حالة وجود إنترنت.

5. Ransomware 🔗

برنامج خبيث يتم ترجمته بإسم “فيرس الفدية” لأنه يقوم بإغلاق جهازك بكلمة مرور ويطلب منك ان تدفع مبلغ معين من المال لصانع البرنامج الخبيث لكى يفتح لك الجهاز. أو يقوم بتشفير الملفات الموجوده فى جهازك ويطلب منك أن تدفع مبلغ محدد من المال لكى يرسل لك مفتاح فك تشفير جميع ملفات جهازك.

6. Bot 🔗

هى برمجيات ذكية جداً تقوم بعمل مهام معينة بشكل تلقائى. تُستخدم هذه البرمجيات فى الخير والشر. محرك البحث جوجل يستخدم البوتس Google Bots لأرشفة المواقع وهذه مهمة رائعة وجميلة ليساعدنا فى البحث عما نريد عندما نبحث على جوجل. ويمكن استخدمها فى الألعاب الرائعة والضخمة وغيرها من المهام التي تحتاج إلى تكرار المهمة بذكاء. وهناك بعض الهاكرز يستغل البوت فى عمل botnet وهو آلاف الأجهزة المصابه ببرمجيات خبيثة تُسمى bots هذه البرمجيات تنفذ أوامر الهاكر بشكل مباشر. يمكن للهاكر أن يستخدم الـ botnet هذه فى شن هجمات دى دوس على المواقع وإيقاف المواقع عن العمل (DDoS attacks). ويمكن أن يستخدمها في إرسال رسائل مزعجة (spam) للكثير من الناس دفعةً واحدة. ويمكن أن يستخدمها لنشر البرمجيات الخبيثة الأخرى عبر المواقع المختلفة.

7. Bug 🔗

الـ bug فى البرمجة هو عبارة عن خطأ بشري أثناء كتابة الكود لعمل برنامج ما. وهذا يحدث فى الكود المصدرى (Source Code). يتم الإعلان عن برنامج أو نظام تشغيل معين، ثم يكتشف الهكر ثغرات أمنية وأخطاء فى الكود الخاص بالبرنامج أو نظام التشغيل وبذلك يتمكن الهاكر من استغلال هذه الأخطاء فى كسر حماية البرنامج أو نظام التشغيل وسرقة كلمات المرور وتخطى طرق الحماية الموجودة فى البرنامج أو نظام التشغيل. وتعتبر الأخطاء الأمنية والثغرات الأمنية من أخطر الأخطاء والثغرات فى مجال البرمجيات.

8. Rootkit 🔗

يُعتبر من أخطر أنواع البرمجيات الخبيثة لأنه يختبئ داخل نظام التشغيل ويتم تثبيته فى نظام التشغيل بطرق مختلفة حيث يمكن تثبيته بطريقة عاديه او ينتشر عبر الثغرات الأمنية مثل الديدان الخبيثة. المشكلة الأكبر أن برامج الحماية ومضادات الفيروسات غير قادرة على الإمساك بهذا النوع من البرمجيات الخبيثة.

الروت كت يمكنه أن يأخذ أوامر من الهاكر الذى صممه وهو يُشبه البوت bot فى هذه الحالة. ولا يكتشفه مضاد الفيروسات لأنه يخفى نفسه بين تفاصيل نظام التشغيل. الحل مع هذا النوع هو الفحص اليدوي بواسطة المتخصصين في أمن المعلومات. ويمكن الحماية من هذا النوع ببساطة شديدة عن طريق التحديث المستمر لنظام التشغيل وجميع البرامج الموجودة على جهازك وخاصة مضادات الفيروسات والبرامج التابعة لنظام التشغيل.

9. Trojan Horse 🔗

حصان طروادة ويُسمى trojan كإختصار. التروجان يوهمك أنه ملف عادى أو برنامج مفيد عادى ولكنه فى الحقيقة برنامج خبيث هدفه تعديل الملفات، أو سرقتها، وإتلافها وغيرها من المهام المدمرة التى يقوم بها التروجان. هناك أنواع من التروجان تسمح للهاكر بالدخول للكمبيوتر المصاب والتحكم فيه عد بعد ومن أشهر هذه الأنواع هو “RAT” وهو اختصار لـ Remote Access Trojan. وهذا النوع خطير جداً ويمكن استخدامه ادخل البوت نت botnet وغيرها من الطرق الخبيثة فى البرمجيات. هذا النوع يستطيع مضاد الفيروسات بالإمساك به.

كل هذه التصنيفات للبرمجيات الخبيثة قوية وذكية جداً ولكن فى الواقع من الصعب أن تجد برنامج خبيث يخضع لكل خصائص نوع معين من البرمجيات الخبيثة. ولكنه يكون به مميزات لأكثر من نوع. وهناك الهاكرز الذين يستخدمون أكثر من برنامج خبيث كل برنامج خبيث بمواصفات معينة ويقوم أحدهم بنشر الآخر وهكذا بشكل متشعب وذكى ومدمر للأجهزه والمواقع.

كيف تحمى نفسك من كل هذه البرمجيات الخبيثة بجميع انواعها ؟ 🔗

هناك الكثير من النصائح التى يجب ان تأخذ بها لكى تحمى نفسك وتعيش فى مأمن من هذه البرمجيات الخبيثة المؤذية. وهى كالتالى:

استخدم مضاد فيروسات قوى (Antivirus) وتحدثنا عن مضاد فيروسات مجانى وقوى للأفراد ورخيض الثمن للشركات (اضغط هنا لتعرف أكثر عنه) .

لا تنسى أن تحدث برنامج مضاد الفيروسات دائماً

لا تنسى أن تحدث قاعدة بيانات الفيروسات فى برنامج مضاد الفيروسات

استخدم مضاد للبرمجيات الخبيثة anti-malware مثل برنامج malwarebytes الرائع.

لا تضغط على الإعلانات المنبثقة أثناء زيارتك لبعض المواقع التي بها الإعلانات المنبثقة (pop-up ads).

قم بتحميل البرامج من مصادرها الموثوقة. استخدم البرامج من موقعها الرسمى على الإنترنت وتأكد من مدى أمان الموقع عبر البحث على جوجل او أن تسأل أحد خبراء الأمن الموجودين فى كل مكان على الانترنت.

لا تستخدم البرامج المقرصنة و المخترقة لأنها غير آمنه. إن كنت لا تريد أن تدفع المال مقابل البرنامج فيمكنك البحث عن بديل مجانى للبرنامج. هناك بديل مجانى ومفتوح المصدر لكل البرامج المدفوعة الموجودة لكل أنظمة التشغيل. فقط ما عليك هو أن تبحث عن البديل وستجده.

قم بفحص جهازك كل أسبوع بمضاد فيروسات قوى، ومضاد برمجيات خبيثة قوى للتأكد من خلو جهازك من المشاكل.

قم بتحديث نظام التشغيل وكل البرامج عندما يتوفر تحديث لهم.

استخدم برنامج الجدار النارى أو جدار الحماية Firewall فهو هام جداً للحماية من البرمجيات الخبيثة التى تنتشر عبر الإنترنت.

لا تستخدم الواى فاى المفتوح المجانى. وإن كان ضرورى إستخدم VPN آمن للدخول للإنترنت عبر هذا الواى فاى المجانى. ولكن لا تجرى أى تعاملات مالية على هذه الشبكة إطلاقاً.

لا تستخدم كلمة مرور واحدة لجميع حساباتك على الإنترنت. استخدم كلمة مرور مختلفه لكل حساب على الانترت. هذا مفيد لأنه إن قام أحد الهاكرز بإختراق حسابك على موقع معين فسيكون غير قادر على اختراق باقى حساباتك بسهولة. وهذه هى فكرة استخدام اكثر من باسورد لحساباتك المختلفة.

افتح الروابط المُرسلة لك من أشخاص تثق فيهم فقط. ويكون الرابط من الرابط الموثوقة مثل موقع جوجل أو فيسبوك او يوتيوب او أى رابط أى موقع موثوق.

لا تقم بتحميل أى ملف إلا من مصدر موثوق. لا تقم بتحميل ملف من أى موقع مشبوه.

لا تتصفح المواقع المشبوهة مثل مواقع التحميل المليئة بالإعلانات المنبثقة والمواقع الإباحية.

لا تفتح أى مرفق من مرفقات الإيميل إلا إن كنت تثق من المُرسل. ثم افحص المرفق بأحد مضادات البرمجيات الخبيثة ومضادات الفيروسات للتأكد من سلامه الملف المرفق (attachment).

استخدم الفلاشات بحذر شديد. وقم بفحص الفلاشة بمضاد الفيروسات و مضاد البرمجيات الخبيثة لتتأكد من خلوها من الفيروسات. وأنصحك بإستخدام مضاد البرمجيات الخبيثة المُسمى SmadAV فهو رائع وقوى فى تأمين الكمبيوتر من أخطار الفلاشات والكروت الميمورى. وقوى جداً فى تنظيفهم.

لا تنسى تحديث متصفح الانترنت الذى تستخدمه. لأن ثغرات المتصفح من أهم أسباب الإصابة بالبرمجيات الخبيثة والفيروسات.

استخدم كلمة مرور قوية لا يسهل إختراقها ( تعلم كيف تكتب كلمة مرور قوية من هنا )

قم بإظهار إمتداد الملفات لكى لا تنخدع فى بعض الملفات. كيف تخدعك؟ من المحتمل أن يكون هناك ملف بإسم word.pdf.exe هذا الملف هو فيرس مثلاً ويظهر لك بدون امتداده الحقيقى word.pdf وتظن أنت أنه مجرد ملف pdf وعندما تقوم بفتحه تكتشف انه برنامج او أنه لا يعمل فتتركه. بهذا تكون قد جعلت الفيروس يعمل على جهازك وينتشر فى ملفاتك ويؤذيك لسبب بسيط وهو أنك اخترت ان تخفى امتداد الملفات المعروفة مثل إعدادات الملفات. ولذلك عليك أن تظهر امتداد الملفات مثل مدير الملفات (My Computer) ثم تضغط على Organize ثم Folder and search options ثم تختار View ثم إلغى العلامه من امام أختيار Hide extension for known file types كما تجد في الصورة. ثم اضغط على apply ثم على ok. وبذلك تظهر امتدادت الملفات ويمكنك ان تعرف من الإمتداد ما هو نوع الملف. (قائمة بجميع امتدادات الملفات ونوع الملف)

تأكد أن مضاد الفيروسات يقوم بفحص الملفات المضغوطة لكى تتأكد أن جهازك آمن من الفيروسات حقاً. اكتشف الهاكرز أن معظم مضادات الفيروسات بها امكانية فحص الملفات المضغوطة لكنها دائماً تكون غير مفعلة ولذلك استغلوا هذه الفكرة فى نشر البرمجيات الخبيثة من خلال الملفات المضغوطة.

قم بعمل نسخة احتياطية (Backup) من ملفاتك الهامة. لتجنب اى ظروف سيئة يمكن أن تحدث.

لا تستخدم برامج تنظيف سجل الويندوز (Windows Registry Cleaners) لأنها لا تفيد فى شئ، وتقوم بإضافة برامج غير مرغوب فيها لجهازك.

لا تستخدم برامج تحديث التعريفات بشكل تلقائي (Device Drivers Packs) لأنها تحتوى على فيروسات وبرامج غير مرغوب فيها.

تعلمنا فى هذا الموضوع الطويل ما هى الأدلة على وجود برنامج خبيث فى جهاز الكمبيوتر، وعرفنا أنواع البرمجيات الخبيثة، وتعلمنا ما هى الخطوات التى لابد أن نقوم بها لحماية الكمبيوتر او اللابتوب من البرمجيات الخبيثة بكل انواعها. أتمنى ان يكون الموضوع قد أفادكم. إن أردت أن تصل لنا بسرعة أكتب فى جوجل “موقع أبانوب حنا”. تابعني على فيسبوك و يوتيوب و تيليجرام و واتساب لمعرفة الموضوعات التى ننشرها حديثاً إن شاء الله.